Sfortunatamente, un nuovo tipo di attacco DDoS consente ai gruppi di attacco di inviare traffico standard verso i server che desiderano compromettere. Questa volta le cose sono andate bene, ma il timore era di un attacco molto più grande.

I due attacchi più gravi si sono verificati negli ultimi due mesi

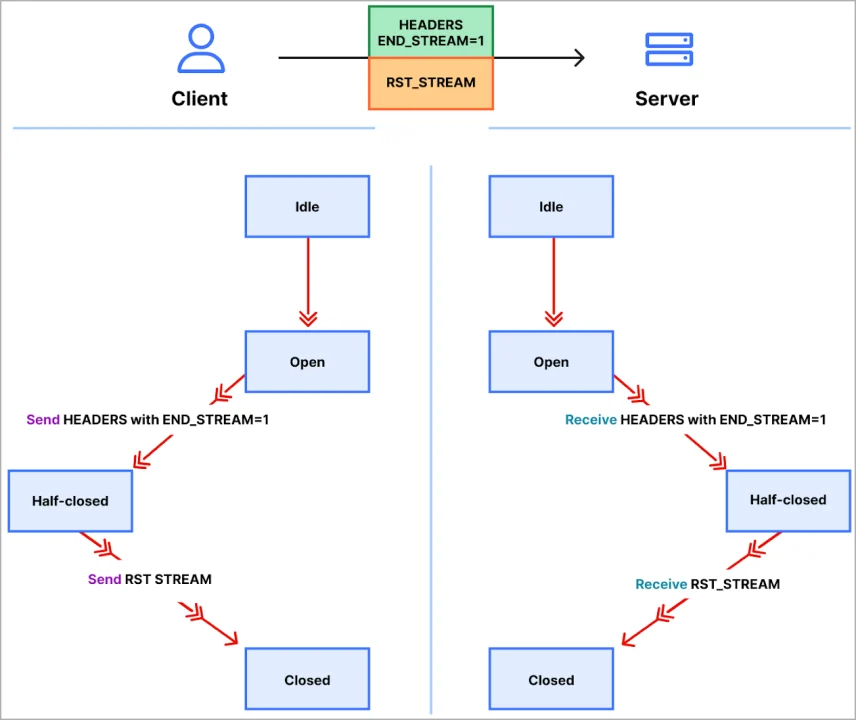

La tecnologia, chiamata “HTTP/2 Rapid Reset”, è in uso da agosto. L’attacco coordinato contro Amazon Web Services, Google e Cloudflare ha visto attacchi fino a 155 milioni di richieste al secondo contro Amazon, 201 milioni di RPS (“richieste al secondo”) contro Cloudflare e un record di 398 milioni di RPS contro Google. Questa tecnica viene implementata sfruttando un difetto non ancora corretto, CVE-2023-44487, nel protocollo HTTP/2.

In generale, gli attacchi DDoS tentano di compromettere siti web e servizi online, rendendoli inaccessibili. Gli aggressori dirigono enormi quantità di traffico Internet verso gli obiettivi, eliminando potenzialmente la capacità di elaborare le richieste in arrivo.

La botnet non era così grande

Non solo il bug non è stato risolto, ma Cloudflare è preoccupato non solo perché l’attacco è tre volte più grande del record precedente del febbraio 2023 con 71 milioni di RPS, ma perché le persone dietro l’attacco avevano “solo” bisogno di 20.000 bot. Cloudflare sottolinea che esistono botnet che contengono centinaia di migliaia di dispositivi, addirittura milioni.

Si trattava di un nuovo vettore di attacco su una scala senza precedenti, ma le protezioni esistenti di Cloudflare erano in gran parte in grado di assorbire il peso degli attacchi. Anche se inizialmente abbiamo riscontrato un certo impatto sul traffico dei clienti, con un impatto su circa l’1% delle richieste durante la prima ondata di attacchi, oggi siamo stati in grado di migliorare le nostre procedure per fermare l’attacco per qualsiasi cliente Cloudflare senza incidere sui nostri sistemi.

Cloudflare

L’azienda avverte che sul Web, che genera complessivamente da 1 a 3 miliardi di richieste al secondo, potrebbero verificarsi situazioni in cui molte richieste vengono dirette a un numero inferiore di obiettivi. La domanda quindi è se Google e Cloudflare saranno in grado di evitare lunghi tempi di inattività.

“Esperto di social media. Pluripremiato fanatico del caffè. Esploratore generale. Risolutore di problemi.”